Humbold

Ensign

- Registriert

- Okt. 2009

- Beiträge

- 202

Moin,

Ich nutze Bitlocker seit Jahren bisher problemlos mit TPM und Passwort beim Booten (Windows 10 Pro und Notebook hat TPM 2.0).

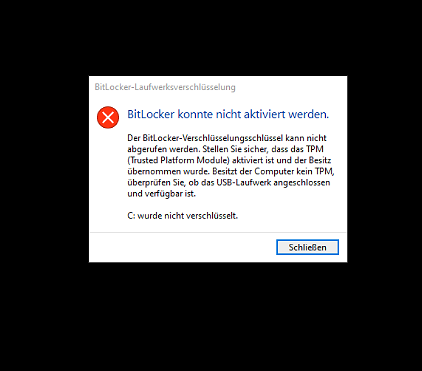

Doch durch Unachtsamkeit habe ich das PW beim Booten zu oft falsch eingegeben und wurde gezwungen den langen "Master-Key" einzugeben. Hat funktioniert, jetzt lässt sich jedoch das Laufwerk nicht mehr verschlüsseln, es kommt beim Windows-Start:

Ich vermute, dass ich das lösen könnte, in dem ich das TPM komplett zurücksetze. Dazu habe ich ein paar Fragen:

a) Dann werden auch alle meine externen (nicht angeschlossenen) Laufwerke, die mit Bitlocker verschlüsselt sind, unbrauchbar - ist das richtig? Ich muss sie also zuvor entschlüsseln, damit ich sie später mit "frischem" TPM neu verschlüsseln kann, richtig?

b) Kurzum ist für mich die Frage: Für was brauch ich überhaupt TPM, wenn ich bereit bin ein Passwort beim Booten einzugeben? Es kommt mir simpler vor auf TPM zu verzichten, um Probleme wie oben zu vermeiden. Weil mit TPM ist die Verschlüsselung ja nicht stärker oder schneller, richtig? (Ich habe schon manuell auf XTS-AES 256-Bit umgestellt).

c) Auch ohne TPM, würde ich gerne das Feature behalten, dass man beim Booten nur X Versuche hat, bevor es den Master-Key verlangt, um Brute-Force-Attacken vorzubeugen. Leider kann ich keine Info finden, ob das auch ohne TPM geht, wisst ihr das? Diesen Eintrag gibt es bei mir aktuell nicht: https://www.windowspage.de/tipps/023402.html

Vielleicht fehlt mir aber noch ein grundsätzliches Wissen zu Bitlocker / TPM, bin für Hilfe dankbar!

Humbold

Ich nutze Bitlocker seit Jahren bisher problemlos mit TPM und Passwort beim Booten (Windows 10 Pro und Notebook hat TPM 2.0).

Doch durch Unachtsamkeit habe ich das PW beim Booten zu oft falsch eingegeben und wurde gezwungen den langen "Master-Key" einzugeben. Hat funktioniert, jetzt lässt sich jedoch das Laufwerk nicht mehr verschlüsseln, es kommt beim Windows-Start:

Ich vermute, dass ich das lösen könnte, in dem ich das TPM komplett zurücksetze. Dazu habe ich ein paar Fragen:

a) Dann werden auch alle meine externen (nicht angeschlossenen) Laufwerke, die mit Bitlocker verschlüsselt sind, unbrauchbar - ist das richtig? Ich muss sie also zuvor entschlüsseln, damit ich sie später mit "frischem" TPM neu verschlüsseln kann, richtig?

b) Kurzum ist für mich die Frage: Für was brauch ich überhaupt TPM, wenn ich bereit bin ein Passwort beim Booten einzugeben? Es kommt mir simpler vor auf TPM zu verzichten, um Probleme wie oben zu vermeiden. Weil mit TPM ist die Verschlüsselung ja nicht stärker oder schneller, richtig? (Ich habe schon manuell auf XTS-AES 256-Bit umgestellt).

c) Auch ohne TPM, würde ich gerne das Feature behalten, dass man beim Booten nur X Versuche hat, bevor es den Master-Key verlangt, um Brute-Force-Attacken vorzubeugen. Leider kann ich keine Info finden, ob das auch ohne TPM geht, wisst ihr das? Diesen Eintrag gibt es bei mir aktuell nicht: https://www.windowspage.de/tipps/023402.html

Vielleicht fehlt mir aber noch ein grundsätzliches Wissen zu Bitlocker / TPM, bin für Hilfe dankbar!

Humbold

Zuletzt bearbeitet: